Usando un dron comercial de $20, los investigadores de la Universidad de Waterloo en Ontario han creado lo que es efectivamente un dispositivo de escaneo aéreo que puede triangular la ubicación de cada dispositivo conectado a WiFi en tu casa.

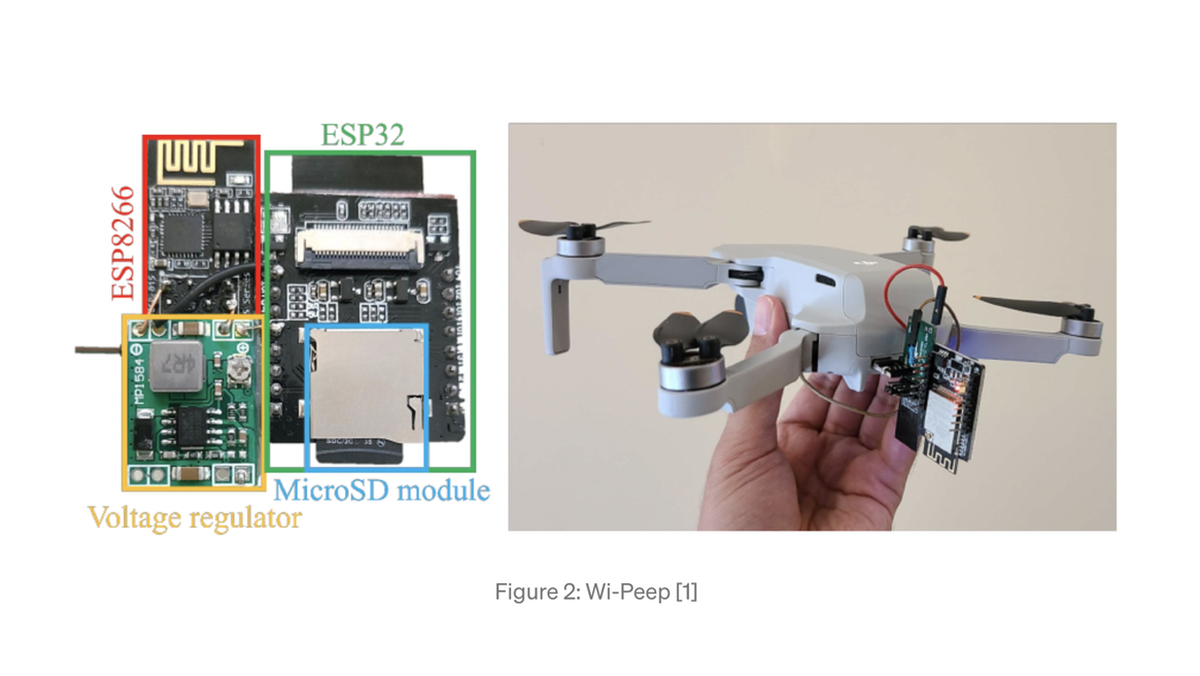

Los investigadores Ali Abedi y Deepak Vasisht, quienes recientemente presentaron sus hallazgos en la 28.ª Conferencia Internacional Anual sobre Computación Móvil y Redes, llaman a este artilugio “Wi-Peep”, que es un nombre engañosamente lindo para un proyecto con implicaciones tan horribles. Wi-Peep participa en lo que los investigadores llaman un “ataque de privacidad que revela la ubicación” que puede manipular los datos en las redes WiFi y usarlos para “ver a través de las paredes” o, más bien, aproximar la ubicación de los dispositivos a través de un escaneo furtivo.

¿Cómo funciona el ataque?

Te puede interesar...

Los investigadores dicen que su dispositivo explota las deficiencias de seguridad en IEEE 802.11, un protocolo inalámbrico de larga data para redes de acceso local que tiene un historial de problemas con la intercepción de datos y escuchas ilegales. El programa implementa lo que se conoce como una técnica de “tiempo de vuelo” (ToF), que utiliza un truco de manipulación de datos para medir la distancia física entre una señal y un objeto.

Todo esto es posible debido a una “laguna” de seguridad en la mayoría de las redes WiFi que los investigadores han denominado “WiFi educado”. En esencia, todos los dispositivos inteligentes están preparados para responder automáticamente a los “intentos de contacto” de otros dispositivos en su área, incluso si la red está protegida mediante contraseña. Para manipular esta vulnerabilidad, Wi-Peep emite una señal ToF que intenta hacer contacto con los dispositivos locales y, posteriormente, permite la “localización subrepticia” de dispositivos específicos con WiFi dentro de un edificio o área en particular. La naturaleza del dispositivo se puede evaluar a través de la información extraída de tu dirección MAC, el identificador único que se proporciona a los dispositivos dentro de una red en particular. Obviamente, esto significa que cosas como tu Smart TV, Amazon Echo, teléfono, computadora portátil o cualquier otro dispositivo “inteligente” serían visibles para el pequeño espía astuto.

Los investigadores imaginan algunos escenarios bastante espeluznantes que involucran la recopilación clandestina de datos de Wi-Peep. A Abedi y Vasisht les preocupa que un pirata informático armado con este dispositivo pueda potencialmente “inferir la ubicación de los ocupantes de la casa, las cámaras de seguridad e incluso los sensores de intrusión en el hogar”.

Yendo un paso más allá, imaginan un intruso:

Un ladrón podría usar esta información para ubicar artículos valiosos como computadoras portátiles e identificar oportunidades ideales cuando las personas no están en casa o lejos de un área específica (por ejemplo, todos están en el sótano) rastreando sus teléfonos o relojes inteligentes.

Durante su presentación, Abedi planteó además la hipótesis de que la herramienta podría usarse para “rastrear los movimientos de los guardias de seguridad dentro de un banco siguiendo la ubicación de sus teléfonos o relojes inteligentes. Del mismo modo, un ladrón podría identificar la ubicación y el tipo de dispositivos inteligentes en una casa, incluidas cámaras de seguridad, computadoras portátiles y televisores inteligentes, para encontrar un buen candidato para un robo. Además, la operación del dispositivo a través de un dron significa que se puede usar de forma rápida y remota sin muchas posibilidades de que el usuario sea detectado”.

Abedi y Vasisht dicen que esperan que su investigación conduzca al desarrollo de mejores protecciones para los protocolos WiFi, de modo que las iteraciones futuras no sean tan vulnerables a los ataques como las actuales. “Esperamos que nuestro trabajo informe el diseño de protocolos de próxima generación”, escriben los investigadores.